Triệt phá đường dây phát tán mã độc lên không gian mạng nhằm thu lợi bất chính

Cơ quan An ninh điều tra Công an tỉnh Thanh Hóa tiến hành khám xét tại nhà N.V.X. (tên nhân vật đã được thay đổi). Ảnh: CACC

Đầu năm 2026, qua nắm tình hình trên không gian mạng, Cục An ninh mạng và phòng, chống tội phạm sử dụng công nghệ cao, Bộ Công an phối hợp với Phòng An ninh mạng và phòng, chống tội phạm sử dụng công nghệ cao Công an tỉnh Thanh Hóa phát hiện một đường dây phát tán mã độc nhằm đánh cắp dữ liệu người dùng internet tại nhiều quốc gia trên thế giới.

Kết quả điều tra ban đầu xác định, khoảng năm 2023, N.V.X. (tên nhân vật đã thay đổi, trú phường Hạc Thành, tỉnh Thanh Hóa; hiện đang là học sinh lớp 12) bắt đầu tự tìm hiểu và học các ngôn ngữ lập trình như Python, C++ để viết các chương trình chạy trên máy tính. Ban đầu, việc lập trình chỉ nhằm mục đích học hỏi, nghiên cứu và thử nghiệm các chương trình tin học đơn giản.

Tuy nhiên, quá trình tìm hiểu sâu về cấu trúc hệ điều hành và cách lưu trữ dữ liệu trên máy tính, X. nảy sinh ý định xây dựng các đoạn mã có khả năng truy cập vào dữ liệu lưu trong trình duyệt web của người dùng. Đến năm 2024, đối tượng đã lập trình thành công một bộ mã nguồn có chức năng đánh cắp dữ liệu từ máy tính và tìm cách vượt qua các lớp bảo vệ cơ bản của hệ điều hành.

Lực lượng chức năng thu giữ tang vật liên quan. Ảnh: CACC

Tháng 7-2024, thông qua mạng xã hội Telegram, X. biết Lê Thành Công (sinh năm 1998, trú tỉnh Hà Tĩnh). Công đặt vấn đề nhờ X. phát triển giúp mã độc nhằm mục đích thu thập các thông tin nhạy cảm được lưu trên trình duyệt máy tính của người dùng. X. đã lập trình các file mã độc và chuyển cho Công.

Sau đó, X. tiếp tục hợp tác với Phan Xuân Anh (sinh năm 2005, trú tỉnh Nghệ An) để lập trình một loại mã độc mới có tên "PXA Stealers" với chức năng đánh cắp thông tin và chiếm quyền quản trị máy tính của nạn nhân. Hai bên thỏa thuận, X. chịu trách nhiệm lập trình, chỉnh sửa và cập nhật các phiên bản mới của mã độc, hưởng 15% lợi nhuận.

Phan Xuân Anh và các đối tượng khác đảm nhận việc phát tán mã độc và khai thác dữ liệu thu thập được từ các máy tính bị nhiễm. Các đối tượng còn mua thêm mã nguồn của một phần mềm điều khiển từ xa có tên Pure RAT để tích hợp vào chương trình mã độc do X. phát triển.

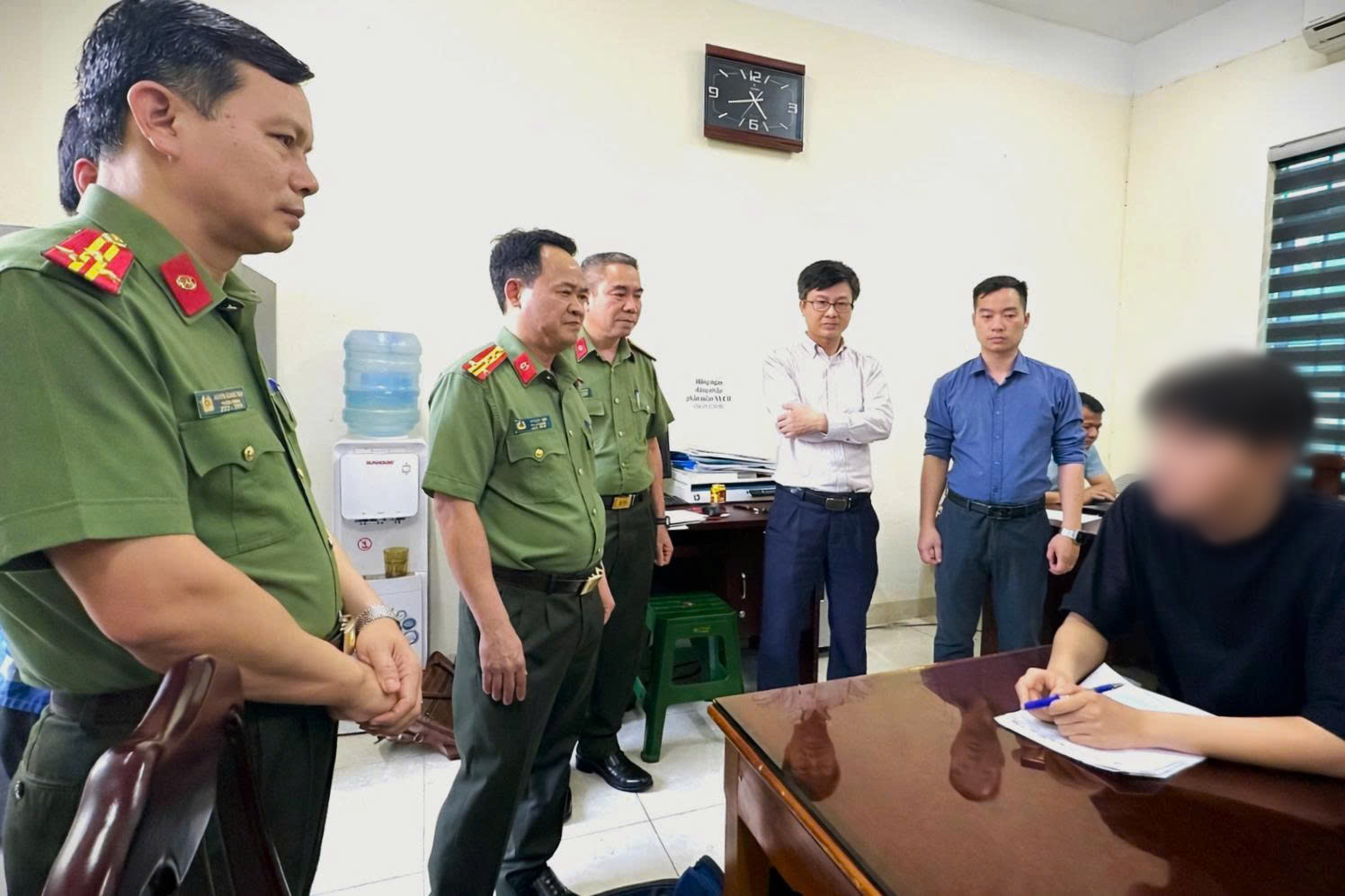

Lãnh đạo Công an tỉnh Thanh Hóa trực tiếp chỉ đạo điều tra vụ án. Ảnh: CACC

X. còn nhận "đặt hàng" từ đối tượng khác là Nguyễn Thành Trường để xây dựng một mã độc đặt tên là "Adonis" với giá 500 USD, có cùng tính năng như mã độc "PXA Stealers". Trường thống nhất sẽ chia lợi nhuận cho X. từ 50-100 USD/mỗi lần kiếm được tiền từ việc khai thác dữ liệu thu được. Sau khi tạo lập xong mã độc, X. đã chuyển cho Trường để sử dụng vào mục đích vi phạm pháp luật.

Các đối tượng sử dụng máy tính cá nhân kết hợp với các phần mềm hỗ trợ gửi thư điện tử hàng loạt để phát tán các email có đính kèm tệp chứa mã độc. Khi người nhận tải tệp đính kèm về máy tính và mở tệp, mã độc sẽ được kích hoạt và tự động cài đặt vào hệ thống.

Các tệp chứa mã độc thường được thiết kế có biểu tượng giống các tệp tài liệu thông thường như file PDF hoặc văn bản nhằm đánh lừa người sử dụng nhưng thực chất đây là các tệp thực thi có đuôi “.exe”. Sau khi được cài đặt, mã độc sẽ hoạt động ngầm trên máy tính của nạn nhân, thu thập các thông tin lưu trên máy tính như cookies đăng nhập, mật khẩu trình duyệt, dữ liệu tự động điền, địa chỉ IP và nhiều thông tin quan trọng khác. Các dữ liệu này sau đó được tự động gửi về các máy chủ hoặc hệ thống Bot Telegram do các đối tượng quản lý.

Đối tượng Phan Xuân Anh. Ảnh: CACC

Ngoài ra, thông qua phần mềm điều khiển từ xa đã được cài đặt sẵn, các đối tượng còn sử dụng máy chủ ảo (VPS) để truy cập trực tiếp vào các máy tính bị nhiễm mã độc, từ đó chiếm quyền điều khiển máy tính của nạn nhân.

Theo kết quả điều tra, có hơn 94.000 máy tính của người dùng tại nhiều quốc gia, chủ yếu ở châu Âu, châu Mỹ và một số nước châu Á, đã bị nhiễm mã độc. Từ các dữ liệu đánh cắp được, các đối tượng chủ yếu khai thác các tài khoản mạng xã hội, đặc biệt là Facebook, để chạy quảng cáo và hưởng hoa hồng hoặc bán thông tin tài khoản của nạn nhân cho bên thứ 3. Bước đầu xác định, đường dây đã thu lợi bất chính hàng chục tỷ đồng.

Hiện vụ án đang tiếp tục được điều tra mở rộng.

DƯƠNG QUANG

Nguồn SGGP : https://sggp.org.vn/triet-pha-duong-day-phat-tan-ma-doc-len-khong-gian-mang-nham-thu-loi-bat-chinh-post844557.html

Tin khác

Hiếu PC nói về vụ nam sinh lớp 12 hack 94 nghìn tài khoản: 'Học làm hacker ngày càng dễ'

một giờ trước

Cảnh báo khẩn: Mã độc rò rỉ, hàng trăm triệu iPhone có nguy cơ bị tấn công

6 giờ trước

Video hiếm về Steve Jobs được hé lộ

một giờ trước

Trạm mặt đất Starlink xuất hiện trên bản đồ vệ tinh tại Việt Nam: Tín hiệu cho internet SpaceX

2 giờ trước

Sanyo bất ngờ quay lại Việt Nam

2 giờ trước

Metro Bến Thành - Suối Tiên chính thức dùng thanh toán không tiền mặt

3 giờ trước