Hơn 9.000 router WiFi Asus bị hack, người dùng cần làm gì?

Điều đáng lo ngại là tin tặc không cài mã độc mà âm thầm chèn khóa SSH vào bộ nhớ NVRAM của router (khu vực lưu trữ dữ liệu) ngay cả khi thiết bị khởi động lại hoặc cập nhật phần mềm. Do đó, kẻ gian duy trì được quyền truy cập lâu dài mà không bị phát hiện.

Sau khi chiếm quyền, tin tặc còn vô hiệu hóa chức năng ghi nhật ký hệ thống, xóa mọi dấu vết truy cập. Mục đích dường như là để xây dựng một mạng botnet (hệ thống các thiết bị bị chiếm quyền điều khiển từ xa), có thể được sử dụng trong các cuộc tấn công quy mô lớn hoặc phát tán mã độc trong tương lai.

Làm sao để biết router WiFi Asus của bạn có bị xâm nhập?

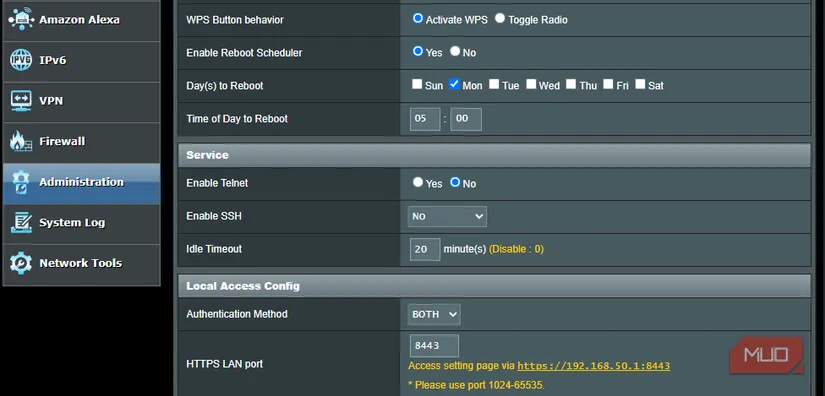

Người dùng có thể kiểm tra bằng cách đăng nhập vào giao diện quản trị router Asus. Truy cập phần Quản trị (Administration), mục Dịch vụ (Services). Nếu mục Bật SSH (Enable SSH) được kích hoạt và chạy trên cổng 53282, rất có thể thiết bị của bạn đã bị tấn công.

Kiểm tra SSH trên router WiFi Asus. Ảnh: Makeuseof

Làm gì nếu router bị tấn công?

Khôi phục cài đặt gốc (Factory Reset) là giải pháp hiệu quả nhất, vì các thay đổi độc hại nằm trong NVRAM, không bị xóa khi chỉ cập nhật phần mềm. Sau đó, bạn hãy truy cập lại phần SSH và đảm bảo tính năng này đã bị tắt.

Asus cũng khuyến cáo chặn các địa chỉ IP độc hại, bao gồm:

- 101.99.91.151

- 101.99.94.17

- 79.141.163.179

- 111.90.146.237

Nếu router không bị xâm nhập, người dùng nên cập nhật firmware mới nhất ngay lập tức để vá lỗ hổng CVE-2023-39780.

Tiểu Minh

Nguồn PLO : https://plo.vn/video/hon-9000-router-wifi-asus-bi-hack-nguoi-dung-can-lam-gi-post852714.html

Tin khác

AI thúc đẩy làn sóng tấn công mạng gia tăng

một giờ trước

Chuyên gia tiết lộ những mã pin dễ nhớ nhưng là 'mồi ngon' cho tin tặc

2 giờ trước

Viettel được vinh danh ở 2 hạng mục lĩnh vực viễn thông

10 phút trước

Google phát hành ứng dụng cho phép chạy mô hình AI không cần online

2 giờ trước

Apple đối mặt thêm một năm giảm doanh số iPhone ở Trung Quốc: Dòng iPhone 17 có cứu vãn tình hình?

6 giờ trước

Trào lưu tạo video AI bằng Google Veo 3

6 giờ trước